Переписать набело

21 сентября на площадке государственного предприятия «Прозорро» прошел марафон bug bounty (программа выплаты награды за обнаружение проблем в безопасности сервисов и приложений компании – перевод редакции) Hack Prozorro. В течение девяти часов пятнадцать «белых» хакеров искали уязвимости в одной из систем Prozorro. За каждую подтвержденную уязвимость хакер получал вознаграждение. Размер вознаграждения зависел от критичности найденной уязвимости. Общий бюджет вознаграждения — 7000 долл. США.

Борьба между подходами к защите

Данное событие наряду с прошлогодним проектом BRDO (Офис эффективного регулирования — от англ. Better Regulation Delivery Office) по тестированию госсервисов «Платформа эффективного регулирования» и «Инспекционный портал» мы считаем знаковым.

В чем же знаковость этого события? Думаем, Hack Prozorro — это не дань тренду, а попытка преодоления стереотипов, существующих в подходах к обеспечению защищенности государственных информационно-телекоммуникационных систем.

Защищенность системы во многом зависит от наличия в ней уязвимостей и дефектов. В Украине, как, впрочем, и во многих других странах, в оценке защищенности информационных систем превалирует принцип «безопасность через неясность» (security through obscurity). Чем меньше известно о системе, тем лучше она защищена.

Юридически этот принцип можно сформулировать так: защищенность системы обеспечивается запретом на доступ к системе, включая запрет на ее оценку, без согласия на то владельца системы. То есть только согласие владельца системы на поиск, обнаружение и раскрытие информации об уязвимостях, предоставленное узко определенному кругу лиц, с обязательством о неразглашении сведений о найденных уязвимостях может быть основанием для проведения оценки защищенности системы.

Несложно заметить, что принцип «безопасность через неясность» четко распределяет ответственность: за плохо защищенные системы наказываются хакеры, а не владельцы систем.

Отсюда возникает и мотивация — «белые» хакеры не склонны делиться информацией об уязвимостях с владельцами систем, а последние не склонны объективно оценивать защищенность своих систем и инвестировать в их безопасность.

Таким образом, соблюдения принципа security through obscurity недостаточно для обеспечения необходимой безопасности информационных систем.

Неудивительно, что в 1990-х в IТ-комьюнити стало развиваться движение, исповедующее противоположный принцип — see something, say something («увидел что-то — расскажи»). Приверженцы данного принципа декларировали необходимость активного участия всего интернет-сообщества хакеров в поиске уязвимостей и публичного раскрытия найденных уязвимостей.

Это движение — безопасность через краудсорсинг, по идеологии связано с движением открытого программирования (open-source software) и с принципом разработки криптосистем Керкгоффса, сформулированным еще в XIX веке.

Идея открытого программирования основана на вере в мудрость толпы. Согласно простому до банальности утверждению гуру open-source software Эрика Реймонда, «many heads are better than one» («одна голова хорошо, а две — лучше»). Имея лишь доступ к интернету, неограниченное количество программистов могут анализировать код, исправлять ошибки и улучшать программу. И это делается, по мнению приверженцев движения, значительно быстрее, лучше и дешевле, нежели в закрытой системе. Эффект масштаба — в действии.

Согласно же принципу Керкгоффса при оценке криптостойкости системы необходимо предполагать, что «противник» знает все об используемой системе шифрования, кроме применяемых ключей. Секретность создает потенциальную точку уязвимости в системе, которая может привести к ее краху. И наоборот, максимальная открытость криптосистемы обеспечивает ее гибкость и стойкость к атакам. Данный принцип противоречит обычной интуиции, но именно на нем в большинстве своем строятся криптосистемы.

Приверженцы принципа «безопасность через краудсорсинг» уверены, что исследование систем, поиск и раскрытие найденных уязвимостей с помощью «белых» хакеров в целом делают киберсистемы гораздо безопаснее по сравнению с принципом security through obscurity.

Приверженцы закрытых систем, конечно, не соглашаются с этим. Они утверждают, что открытая система дает большие возможности для эксплуатации уязвимостей и поэтому угроза безопасности систем значительно увеличивается.

Споры между приверженцами указанных принципов ведутся до сих пор. Но, похоже, маятник качнулся в пользу открытости систем. Сегодня кибербезопасность через краудсорсинг — это уже тренд.

Согласно данным платформы Bugcrowd, в первой половине 2019 года количество краудсорсинговых программ возросло на 25 % по сравнению с соответствующим полугодием 2018 года. Средний размер вознаграждения «белому» хакеру в 2019 году увеличился на 25 % по сравнению с предыдущим годом и составил практически 3000 долл. США.

При этом федеральные правительственные органы США являются лидерами роста и часто задают тренд частным компаниям. Hack the Pentagon, Hack the Army, Hack the Air Force — самые известные краудсорсинговые программы. В 2018 году были организованы программы на муниципальном уровне. По подсчетам платформы HackerOne, рост правительственных краудсорсинговых программ составил 214 %.

Краудсорсинговые программы реализуются через различные формы и маркетинговые названия.

Несмотря на многообразие названий и форм, суть краудсорсинговых программ проста. Первое: хакерам предлагается сообщить владельцу системы о найденной уязвимости, а владелец обещает закрыть уязвимость и сообщить об этом хакеру. Второе: то же, что и первое, плюс хакер дополнительно мотивируется к поиску уязвимостей выплатой вознаграждения (bounty). Далее программы могут делиться на открытые (участвуют все хакеры) и закрытые (участвуют только хакеры, получившие приглашение или прошедшие отбор).

Следует отметить, что «безопасность через краудсорсинг» кроме поиска уязвимостей может иметь и другие важные функции. Например, сбор информации, создание легального маркетплейса для уязвимостей как контрмера рынку даркнета, продвижение идеологии «белого» хакинга, обучение и поиск талантов в области кибербезопасности.

А что же в Украине?

В Украине применяется принцип «безопасность через неясность». Данный принцип обеспечивается, в частности, Уголовным кодексом (УК) Украины, государственной монополией на оценку защищенности электронных госсистем, отнесением сведений о параметрах и уязвимостях информационных систем объектов критической инфраструктуры к информации с ограниченным доступом.

Некоторые продвинутые украинские частные компании все-таки пытаются следовать тренду. Например, «Киевстар» и «ПриватБанк» предлагают хакерам свои программы bug bounty.

Что касается государственных информационных систем, то здесь все гораздо сложнее.

Система современного украинского законодательства в области киберзащиты госсистем весьма «недружелюбно» относится к краудсорсинговым программам.

Дополнительно к антихакерским статьям УК Украины (раздел XVI, преступления в сфере использования электронно-вычислительных машин, систем и компьютерных сетей, сетей электросвязи) вводятся новые ограничения, например монополия Государственной службы специальной связи и защиты информации Украины (Госспецсвязь) в оценке защищенности систем, в которых обрабатываются государственные информационные ресурсы.

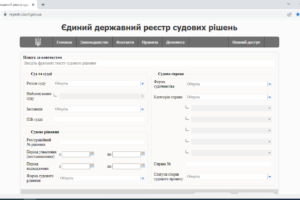

В таком контексте Hack Prozorro — это весьма смелая инициатива. Нам неизвестны детали программы, но, исходя из заявления госпредприятия, можно предположить, что хакерами тестируется эмуляция продуктивной системы. Таким образом, можно предположить, что поскольку эта система не обрабатывает государственные информационные ресурсы, то на нее не должны распространяться положения законодательства в отношении госсистем.

Кроме того, для тестирования были отобраны «специальные» хакеры. Это, в частности, граждане Украины, имеющие опыт в сфере кибербезопасности и баг-хантинга.

Все указанные факторы, конечно, уменьшают риски неблагоприятных последствий для других предприятий и органов госсектора. Однако, во-первых, не все системы можно легко эмулировать, во-вторых, в указанной выше трактовке есть логическая уязвимость, что создает зависимость от принятия подобной трактовки проверяющим органом, включая суд.

Таким образом, современное законодательство Украины вовсе не мотивирует к применению краудсорсинговых программ в частном секторе и однозначно демотивирует их применение в госсекторе.

Поэтому Hack Prozorro для нас — это нестандартный и смелый ход «пешкой» в попытке изменить стратегию в области защиты киберсистем. Надеемся, что этот шаг будет замечен, а подходы к оценке защищенности киберсистем в Украине — пересмотрены.

ЦЫБА Сергей — советник Asters, г. Киев

МНЕНИЕ

Выстроить стратегию развития

Елизавета ШРАМ, помощник юриста ЮФ Aequo

Если до 2017 года в кибербезопасности негласно соблюдался принцип «безопасность через неясность», то после атак вируса Petya необходимость изменений стала очевидной. И особенно для государства.

Несмотря на обсуждения, инициативы хакеров, активность частного сектора, уровень кибербезопасности государственных органов и предприятий до сих пор остается критическим, а государственно-частное партнерство практически отсутствует. Реакция на добровольные действия «белых» хакеров часто неадекватна, а в случае конкурсов и программ вознаграждение предлагается очень низкое. Проблемы кроются в бюрократических процессах, культуре чиновников.

Поэтому важны такие проекты, как Hack Prozorro, инициатива BRDO. Они стали прецедентами для государственного сектора.

Сейчас и в перспективе важно сохранить эти результаты и правильно использовать. Мы надеемся, что будет выстроена стратегия развития кибербезопасности в государственном секторе и наши чиновники подойдут системно к решению проблем. Более того, хотелось бы рассчитывать на распространение таких инициатив по всей Украине.

Зміст

VOX POPULI

Увольнительный момент

Акцент

Ну, походи!

Государство и юристы

Усвоение космоса

Идти на контракт

Избыточный BEPS

Выйти из строя

Конспект

Авторская передача

Новости

Карта событий

Новости из зала суда

Новости из Евросуда

Новости законотворчества

Новости юридических фирм

Отрасли практики

Базовые настройки

Трехсторонняя фигура

Жил отважный капитал

Самое важное

Индекс цитирования

С глав долой

Проще простого

Реструктуризация — долго!

Судебная практика

Компенсация трудна

Составить без исправления

Чувство вина

Судебные решения

Для восстановления границ земельных участков не достаточно лишь решений органов местного самоуправления

Отсутствие ТТН не может быть самостоятельным доказательством бестоварности хозопераций по договорам купли-продажи и поставки

Тема номера

Переписать набело

Вправить состав

Full-контакт

Частная практика

Евровидение-2019

Вещный зов

Юридический форум

Высший бал

Інші новини

ВИДАННЯ

© Юридична практика, 1997-2024. Всі права захищені

Видавництво

Видавництво